חשיפה: כלי פריצה שמאפשר שליחת סרטונים זדוניים בטלגרם

מחקר חדש של ESET חושף כלי פריצה חדש שמאפשר לתוקפים לשלוח סרטונים זדוניים באפליקציית טלגרם לאנדרואיד. באמצעות כלי הפריצה ניתן לשלוח קבצים זדוניים במסווה של קבצי וידאו בגרסאות ישנות של האפליקציה | ESET דיווחה על הפרצה לטלגרם.

- קובי עוזיאלי

- י"ט תמוז התשפ"ד

חוקרי חברת אבטחת המידע ESET חושפים כלי פריצה חדש שמיועד לאפליקציית טלגרם למכשירי אנדרואיד, שהוצע למכירה (ללא מחיר מוגדר) בפוסט בפורום מחתרתי מיוני 2024.

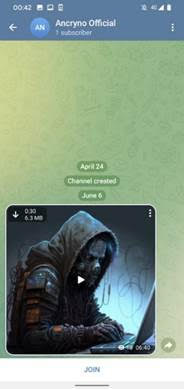

באמצעות כלי הפריצה, שמנצל פרצת אבטחה ש-ESET כינתה בשם ״EvilVideo״, תוקפים יכלו לשתף קבצים זדוניים למכשירי אנדרואיד בערוצים, קבוצות וצ׳טים פרטיים בטלגרם, ולגרום להם להיראות כאילו הם קבצי מולטימדיה.

״מצאנו את כלי הפריצה בפורום מחתרתי, בו הוא הוצע למכירה. בפוסט, המוכר הראה צילומי מסך וסרטון של ניסוי כלי הפריצה בערוץ טלגרם ציבורי. הצלחנו לזהות את הערוץ שהופיע בתיעוד, בזמן שכלי הפריצה עדיין היה זמין. כך הצלחנו להשיג את הקובץ הזדוני ולבחון אותו בעצמנו״, מסביר לוקאס סטפנקו, חוקר ESET שגילה את כלי הפריצה לטלגרם.

אילוסטרציהצילום: unsplash

אילוסטרציהצילום: unsplashניתוח כלי הפריצה ע״י חוקרי ESET חשף כי הכלי פועל על גרסאות 10.14.4 ומטה של אפליקציית טלגרם. אחת הסיבות האפשריות לכך היא שהקובץ הזדוני הספציפי נוצר ככל הנראה באמצעות ממשק ה-API של טלגרם, שכן אותו הממשק מאפשר למפתחים להעלות קבצי מולטימדיה שנוצרו באופן מיוחד ולשלוח אותם בצ׳טים ובערוצי טלגרם באופן אוטומטי. נראה שכלי הפריצה מתבסס על יכולתו של הפורץ ליצור קובץ שגורם לאפליקציית אנדרואיד להיראות כמו תצוגה מקדימה לקובץ מולטימדיה ולא לקובץ בינארי. לאחר שנשלח בצ׳ט, הקובץ הזדוני נראה כמו סרטון בן 30 שניות.

בהגדרות ברירת המחדל של טלגרם מוגדר כי קבצי מדיה שהתקבלו באפליקציה ירדו באופן אוטומטי. המשמעות של זה היא שכל המשתמשים שאצלם האפשרות מופעלת יורידו את הקובץ הזדוני באופן אוטומטי מיד עם פתיחת השיחה בה שותף הקובץ. ניתן לכבות את אפשרות ההורדה האוטומטית באופן ידני, אך גם במקרה הזה ניתן להוריד את הקובץ הזדוני באמצעות לחיצה על כפתור ההורדה בסרטון המשותף.

אם המשתמש ינסה להפעיל את ה-״סרטון״, טלגרם תציג הודעה בה ייכתב כי אינה מסוגלת להפעיל את הסרטון וכי מומלץ להשתמש בנגן סרטונים חיצוני. עם זאת, אם המשתמש ילחץ על כפתור ״פתח״ בהודעה המוצגת, הוא יתבקש להתקין אפליקציה זדונית שמוסווית כך שתיראה כמו האפליקציה שהוצגה בהודעה הקודמת.

אילוסטרציהצילום: unsplash

אילוסטרציהצילום: unsplashלאחר גילוי פרצת EvilVideo ב-26 ביוני 2024, חברת ESET דיווחה על הפרצה לטלגרם, אך לא זכתה לתגובה במועד הזה. דיווחנו על הפרצה פעם נוספת ב-4 ביולי, והפעם טלגרם חזרו ל-ESET באותו היום כדי לאשר כי הצוותים שלהם חוקרים את EvilVideo. לאחר מכן טלגרם תיקנו את התקלה, והשיקו את גרסה 10.14.5 ב-11 ביולי. הפרצה משפיעה על כל גרסאות אפליקציית טלגרם לאנדרואיד עד גרסה 10.14.4, אך בגרסה 10.14.5 ומעלה הפרצה אינה קיימת יותר.

דוגמה של אופן ההצגה של EvilVideo באפליקציית טלגרםצילום: ESET

דוגמה של אופן ההצגה של EvilVideo באפליקציית טלגרםצילום: ESET

הוספת תגובה

לכתבה זו טרם התפרסמו תגובות